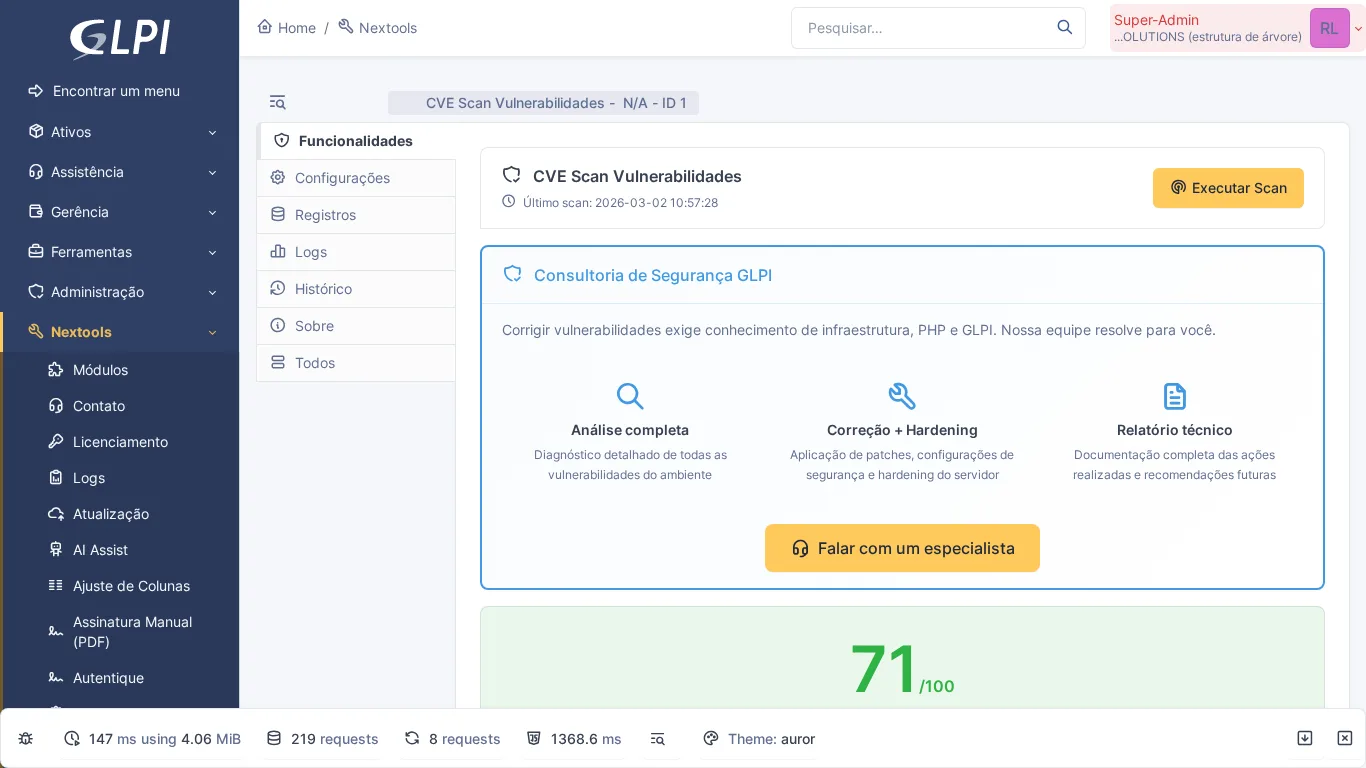

Sua instância do GLPI está exposta a vulnerabilidades conhecidas? — O módulo CVE Scan Vulnerabilidades do NexTool responde essa pergunta em segundos, cruzando a versão instalada com bases públicas de CVEs e auditando 17 pontos críticos do ambiente.

O problema

Equipes de TI que operam o GLPI raramente têm um processo formal para rastrear vulnerabilidades CVE associadas à versão em produção. O NVD (NIST) e o GitHub Advisory Database publicam CVEs continuamente, mas acompanhar manualmente é inviável no dia a dia de um service desk.

Além da versão do software, o ambiente PHP e as configurações do servidor introduzem riscos silenciosos: display_errors ligado em produção, cookie de sessão sem flag HttpOnly, ausência de headers como Content-Security-Policy — cada detalhe é uma superfície de ataque potencial.

Sem visibilidade consolidada, esses problemas só aparecem após um incidente. O CVE Scan Vulnerabilidades foi criado exatamente para antecipar esse cenário.

Como o CVE Scan funciona

Ao executar o scan, o módulo detecta automaticamente a versão do GLPI via constante GLPI_VERSION e cruza com uma base dinâmica de CVEs composta por três fontes:

- GitHub Advisory Database — links de advisory e detalhes das falhas reportadas.

- NVD / NIST — fonte autoritativa para pontuação CVSS e metadados oficiais.

- 22 CVEs estáticas de fallback — garantem cobertura mesmo sem acesso às APIs externas.

O merge é feito por CVE ID: NVD prevalece para CVSS, GitHub fornece os links de advisory. Um cache local é atualizado diariamente via cron e sob demanda a cada execução manual.

Paralelamente ao CVE Scan, o módulo executa 17 verificações de segurança do ambiente, agrupadas em quatro categorias:

- Configuração PHP (8 checks) —

display_errors,expose_php,allow_url_include,session.cookie_httponly,session.cookie_securee outros. - Verificações GLPI (3 checks) — presença do diretório

install/, modo debug ativo e permissões doconfig_db.php. - Headers HTTP (3 checks) —

X-Frame-Options,Content-Security-PolicyeStrict-Transport-Security. - Outras verificações (3 checks) — versão do PHP em EOL, software do servidor e checagem adicional do ambiente.

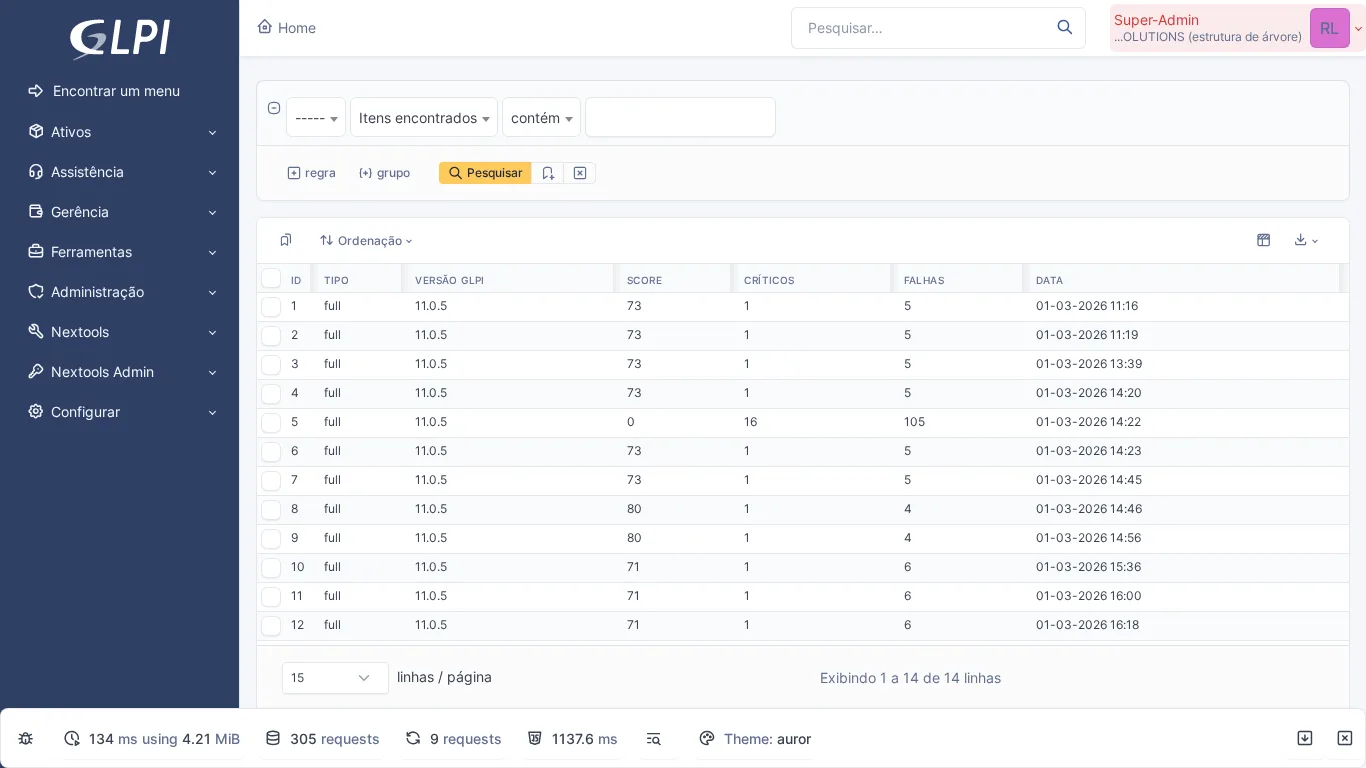

O resultado é consolidado em um Security Score de 0 a 100 com código de cores: vermelho (0–40 — crítico), amarelo (41–70 — moderado) e verde (71–100 — saudável). Cada item traz a indicação de status (vulnerable ou fixed_in_newer), a versão que corrige e instruções de correção.

Como ativar

- Instale o plugin NexTool no GLPI.

- Acesse Configuração > NexTool > Módulos.

- Localize o card CVE Scan Vulnerabilidades e clique em Instalar, depois Ativar.

- Acesse o módulo e clique em Executar Scan na aba Funcionalidades.

- Opcionalmente, informe um token GitHub e uma API Key NVD na aba Configurações para aumentar os limites de requisição.

Para quem é indicado

O módulo é ideal para administradores de GLPI que precisam de uma auditoria de segurança rápida e recorrente, equipes de TI que passam por auditorias internas ou externas e precisam de evidências do estado do ambiente, e gestores que querem acompanhar a evolução do posicionamento de segurança ao longo do tempo via histórico de scans.

Compatibilidade

- GLPI: 10.x e 11.x

- Plano: FREE

- Plugin: NexTool 3.x+

Próximo passo

O CVE Scan Vulnerabilidades faz parte do NexTool, plugin modular para GLPI. Conheça todos os módulos ou fale com a equipe para uma consultoria de segurança completa.

Este conteúdo foi produzido com auxílio de inteligência artificial e revisado pela equipe Nextool Solutions. As capturas de tela são do ambiente real do GLPI com o plugin NexTool.

Comentários